Descubre qué es el hacking ético, qué objetivos tiene y cómo se utiliza para detectar vulnerabilidades y mejorar la seguridad de sistemas.

Etiqueta: hacking ético

Qué es Kali Linux y cómo se usa en ciberseguridad

Descubre qué es Kali Linux, para qué sirve y cómo se utiliza en ciberseguridad y hacking ético para analizar y detectar vulnerabilidades.

Shodan. Explorando las profundidades de Internet

Descubre qué es Shodan, cómo se utiliza en ciberseguridad y cómo permite encontrar dispositivos expuestos y analizar riesgos en Internet.

Aprende a hackear con Inteligencia Artificial

Hackear con Inteligencia Artificial permite adelantarse a los riesgos reales en infraestructuras complejas.

Footprinting en el hacking ético

Footprinting es la fase de reconocimiento que recopila información sobre sistemas y redes antes de un test de intrusión.

Del hacker ético al bug hunter

Descubre cómo pasar de hacker ético a bug hunter, qué habilidades necesitas y cómo empezar a encontrar vulnerabilidades en sistemas.

¿Cuál es el propósito principal de theHarvester en seguridad?

theHarvester permite recopilar información pública y analizar dominios, correos y subdominios en procesos de OSINT y ciberseguridad profesional.

Las salidas profesionales de un experto en ciberseguridad

Descubre las salidas profesionales en ciberseguridad con mayor demanda y las oportunidades laborales en un sector en crecimiento constante.

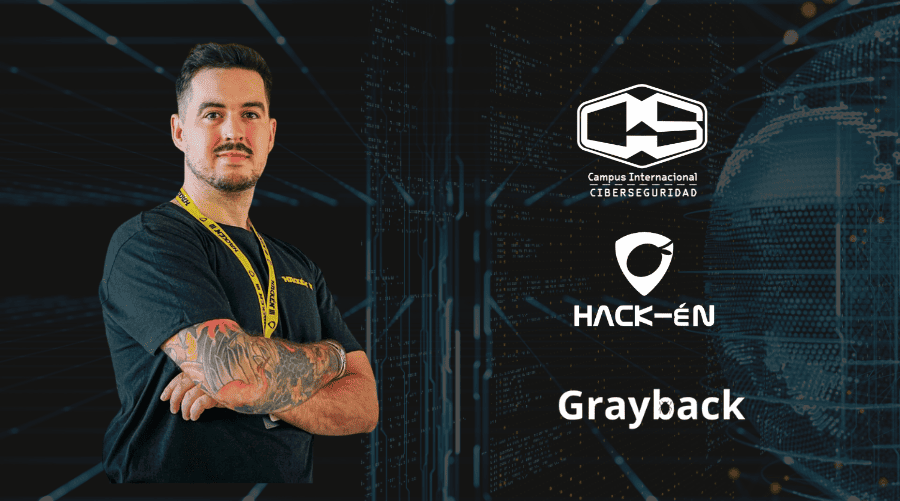

De alumno a referente en Ciberseguridad: La historia de éxito de David Padilla

David pasó de cursar nuestro Máster en Seguridad Ofensiva a fundar su propia empresa, creador de la asociación Hackén y, hoy, dirigir el primer Máster en Bug Bounty de España. Esta es la crónica de una transformación impulsada por la pasión y el acompañamiento del Campus.

¿Trabajas en Ciberseguridad? Este Certificado Oficial de Linux va a cambiar tu perfil profesional

Si estás dando tus primeros pasos en el mundo de la ciberseguridad o buscas profesionalizar tu perfil técnico, obtener un certificado oficial de Linux puede marcar la diferencia. Linux es el sistema operativo predominante en entornos empresariales, servidores, sistemas cloud y herramientas de seguridad, por lo que dominarlo no es una opción: es una necesidad.