Hijacking Paired BLE Devices ¿Existe la posibilidad de robar los tokens e información de un dispositivo BLE pareado a un equipo controlado?

¡Protege tu empresa de los hackers!

¡Protege tu empresa de los hackers! El secreto está en la ciberinteligencia. Conoce el trabajo de un alumno del Máster en Ciberinteligencia

OSCP para Dummies

OSCP Para Dummies. El TFM o Trabajo de Fin de Master trata sobre la propia certificación del OSCP en el mundo del pentesting

Filtrado por DNS

Filtrado por DNS. Quienes trabajan en informática, tienen clara la importancia del DNS para el funcionamiento de las redes e Internet.

Casos en los que son necesarios un Perito Informático

Los Peritos Informáticos basan sus informes en análisis pormenorizados de las pruebas informáticas por eso siempre hará falta un experto que aporte un dictamen

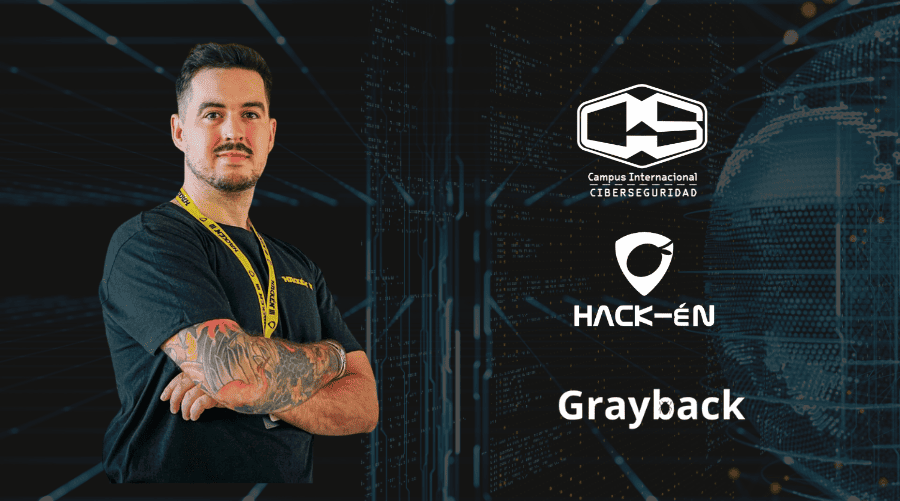

De alumno a referente en Ciberseguridad: La historia de éxito de David Padilla

David pasó de cursar nuestro Máster en Seguridad Ofensiva a fundar su propia empresa, creador de la asociación Hackén y, hoy, dirigir el primer Máster en Bug Bounty de España. Esta es la crónica de una transformación impulsada por la pasión y el acompañamiento del Campus.

Contrainteligencia

Contrainteligencia: Detección de Insiders en organizaciones público-privadas. Por alumnas del Máster en Ciberinteligencia

Los errores más habituales de las pymes en ciberseguridad

Los errores más habituales de las pymes en ciberseguridad ¿Cuáles son los errores más comunes? Los errores más habituales son ….

Las salidas profesionales de un Perito Informático

Con el aumento de los delitos informáticos y los ciberataques en estos últimos años, el perito informático está a la orden del día.

Criptografía, en clave Ciberseguridad

Criptografía, en clave Ciberseguridad ¿Cuánto tiempo se tardará en amenazar los sistemas criptográficos actuales?