Las herramientas de threat hunting permiten a los analistas de ciberseguridad buscar actividad maliciosa dentro de una infraestructura antes de que un sistema automático genere una alerta. Este enfoque cambia la lógica tradicional de defensa porque introduce detección proactiva de amenazas basada en hipótesis, análisis de telemetría y correlación de eventos.

En un Centro de Operaciones de Seguridad (SOC), el threat hunting en tiempo real se apoya en plataformas capaces de analizar eventos de endpoint, red, identidad y cloud mientras el ataque ocurre. Gracias a estas tecnologías, los equipos de seguridad detectan movimientos laterales, persistencias ocultas o exfiltraciones silenciosas y convierten datos dispersos en investigación de amenazas informáticas accionable.

Requisitos técnicos para usar herramientas de threat hunting con eficacia

Las herramientas de threat hunting solo son efectivas cuando trabajan sobre una base técnica sólida. Cazar amenazas dentro de una infraestructura sin visibilidad ni contexto equivale a investigar un incidente con información incompleta. Por esta razón, el threat hunting se apoya en una arquitectura de seguridad capaz de recopilar, correlacionar y analizar grandes volúmenes de telemetría procedente de múltiples capas del sistema.

Los analistas no buscan malware aleatoriamente. Formulan hipótesis basadas en tácticas conocidas de adversarios y después contrastan esas hipótesis con datos reales generados por la red, los sistemas y las identidades. Cuando la infraestructura no registra suficiente información o los datos están fragmentados en múltiples herramientas aisladas, el proceso de investigación es lento e ineficiente.

Las herramientas de threat hunting permiten detectar amenazas en tiempo real mediante análisis de telemetría, correlación de eventos y comportamiento en entornos SOC

Para que las herramientas de threat hunting funcionen con precisión, una organización debe garantizar varios requisitos técnicos fundamentales, como son:

- Telemetría de endpoint completa que registre procesos, conexiones, modificaciones del sistema y actividad de memoria.

- Visibilidad de red capaz de identificar tráfico sospechoso, patrones anómalos y comunicaciones con infraestructuras maliciosas.

- Registro de eventos de identidad para detectar abusos de credenciales, escaladas de privilegios o autenticaciones anómalas.

- Centralización de logs mediante plataformas capaces de almacenar y consultar grandes volúmenes de eventos.

- Normalización y enriquecimiento de datos que permita correlacionar información procedente de diferentes fuentes.

- Capacidad de análisis en tiempo real para identificar actividad adversaria antes de que el ataque avance.

Cuando estos elementos están presentes, el threat hunting se convierte en una práctica sistemática de investigación, dejando de ser una actividad reactiva. Los equipos de seguridad pueden reconstruir la actividad de un atacante, entender sus técnicas y detectar comportamientos anómalos incluso cuando no existen firmas conocidas. De esta manera, las herramientas pasan de ser simples recolectores de eventos a convertirse en verdaderos motores de investigación de amenazas.

Plataformas de threat hunting en tiempo real

Las plataformas de threat hunting en tiempo real permiten investigar actividad maliciosa mientras ocurre dentro de la infraestructura. A diferencia de los sistemas de detección tradicionales, estas plataformas no dependen exclusivamente de alertas automáticas. Su valor reside en ofrecer a los analistas la capacidad de explorar grandes volúmenes de datos y detectar comportamientos anómalos que todavía no han sido clasificados como incidentes de seguridad.

El funcionamiento de estas plataformas se basa en la recopilación continua de telemetría procedente de múltiples capas del entorno tecnológico. Cada proceso ejecutado, cada conexión de red o cada autenticación genera un registro que se converte en una pista dentro de una investigación. Cuando todos esos eventos se centralizan y se analizan correlacionadamente, los analistas reconstruyen la actividad completa de un atacante.

Las plataformas de threat hunting en tiempo real integran varias capacidades que permiten transformar datos dispersos en conocimiento accionable:

- Ingesta continua de eventos procedentes de endpoints, redes, sistemas e infraestructuras cloud.

- Motores de búsqueda capaces de consultar grandes volúmenes de logs en segundos.

- Lenguajes de consulta avanzados que permiten formular hipótesis de ataque.

- Correlación de eventos para identificar relaciones entre actividades sospechosas.

- Visualización de datos que facilita reconstruir cronologías de ataque.

Gracias a estas capacidades, los analistas identifican indicadores débiles que pasarían desapercibidos en un modelo de detección basado únicamente en firmas. Un cambio inesperado en el comportamiento de un proceso, una conexión hacia una infraestructura sospechosa o una autenticación fuera de contexto revela la presencia de un atacante dentro de la red.

En entornos de ciberseguridad avanzados, estas plataformas se convierten en el centro operativo del threat hunting, ya que permiten transformar millones de registros en inteligencia operativa capaz de detectar amenazas antes de que escalen.

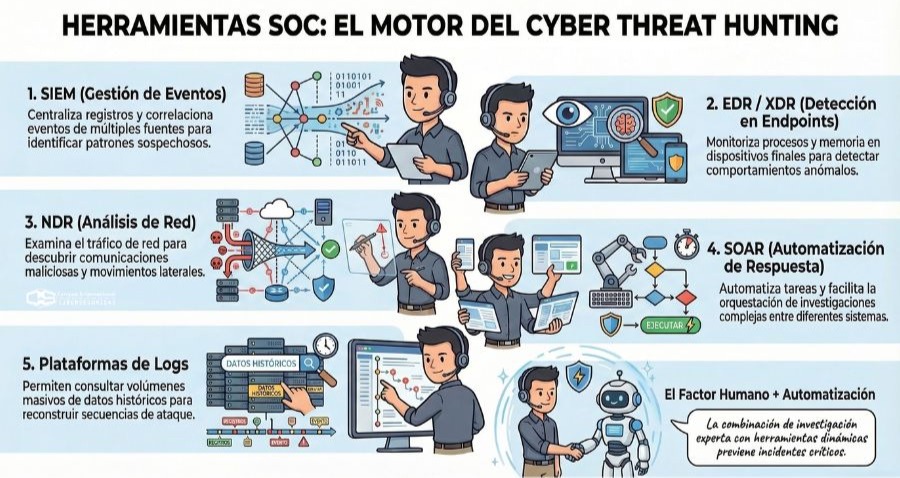

Herramientas SOC para ciberseguridad que potencian el cyber threat hunting

El cyber threat hunting dentro de un centro de operaciones de seguridad depende directamente de las herramientas Centro de Operaciones de Seguridad (SOC) que recopilan, procesan y analizan los eventos generados por la infraestructura. Estas plataformas permiten a los analistas investigar comportamientos anómalos, reconstruir secuencias de ataque y detectar actividad adversaria que todavía no ha activado mecanismos automáticos de alerta.

Un SOC actual trabaja con grandes volúmenes de telemetría procedente de redes, endpoints, aplicaciones y servicios cloud. Las herramientas de threat hunting aprovechan esa información para identificar patrones sospechosos asociados a tácticas utilizadas por actores maliciosos. Cuando los datos se correlacionan correctamente, es posible descubrir movimientos laterales, abusos de privilegios o persistencias ocultas que pasan desapercibidas en sistemas de defensa tradicionales.

Dentro del ecosistema SOC existen varias categorías de herramientas que refuerzan la capacidad de investigación de amenazas informáticas:

- SIEM que centraliza registros de seguridad y permite correlacionar eventos procedentes de múltiples fuentes.

- EDR o XDR que monitorizan la actividad de los endpoints y detectan comportamientos anómalos en procesos y memoria.

- NDR que analiza el tráfico de red para identificar patrones asociados a comunicaciones maliciosas.

- SOAR que automatiza tareas de respuesta y facilita la orquestación de investigaciones complejas.

- Plataformas de análisis de logs que permiten consultar grandes volúmenes de datos históricos.

Estas herramientas amplían el alcance del threat hunting al proporcionar contexto técnico y visibilidad operativa sobre toda la infraestructura. Gracias a esta integración, los analistas siguen la actividad de un atacante a través de diferentes sistemas y comprenden cómo evoluciona un incidente dentro de la red corporativa.

El resultado es un modelo de defensa más dinámico donde la investigación humana se combina con la automatización para detectar amenazas avanzadas antes de que se conviertan en compromisos críticos de seguridad.

Herramientas de threat hunting más utilizadas por analistas de seguridad

Las herramientas de threat hunting permiten a los analistas explorar grandes volúmenes de datos con el objetivo de detectar actividad maliciosa que todavía no ha generado alertas automáticas. A diferencia de los sistemas tradicionales de detección, el threat hunting se basa en la investigación activa de comportamientos sospechosos dentro de la infraestructura.

Los analistas formulan hipótesis basadas en tácticas conocidas de los atacantes y después utilizan estas herramientas para buscar evidencias dentro de registros de red, endpoints, identidades y servicios cloud. Esta metodología permite identificar movimientos laterales, persistencias ocultas o actividades de reconocimiento que suelen preceder a compromisos más graves.

En los equipos de seguridad, varias herramientas son referencias dentro de las operaciones de threat hunting, como:

- Splunk utilizado para analizar grandes volúmenes de logs y realizar búsquedas avanzadas sobre eventos de seguridad.

- Elastic Security plataforma que permite correlacionar datos procedentes de múltiples fuentes dentro de un mismo entorno analítico.

- Microsoft Sentinel solución cloud que integra análisis de eventos, inteligencia de amenazas y capacidades de investigación.

- CrowdStrike Falcon herramienta de detección y respuesta en endpoint que facilita el análisis de actividad maliciosa en sistemas comprometidos.

- Velociraptor plataforma orientada a investigaciones forenses y análisis de endpoints en profundidad.

- Zeek sistema de monitorización de red que registra actividad detallada del tráfico para su posterior análisis.

- Wireshark herramienta fundamental para examinar paquetes de red y comprender comportamientos sospechosos en el tráfico.

La combinación de estas herramientas permite a los analistas correlacionar información procedente de diferentes capas de la infraestructura y reconstruir con precisión la actividad de un atacante. Gracias a este enfoque, el threat hunting es una práctica esencial para detectar amenazas avanzadas antes de que generen impactos críticos en la organización.

Las herramientas de threat hunting permiten detectar amenazas mediante análisis proactivo de telemetría, correlación de eventos y uso de plataformas como SIEM, EDR y NDR para reconstruir ataques y anticipar intrusiones

Detección avanzada de amenazas en tiempo real

La detección avanzada de amenazas en tiempo real representa el objetivo final de las herramientas de threat hunting. Mientras los sistemas de seguridad tradicionales reaccionan ante alertas generadas por firmas o reglas predefinidas, el threat hunting busca descubrir actividad adversaria mediante el análisis del comportamiento dentro de la infraestructura. Este enfoque permite identificar ataques sofisticados que intentan ocultarse entre la actividad legítima de los sistemas.

Los analistas investigan patrones de actividad que reflejan tácticas utilizadas por los atacantes. Un proceso que ejecuta comandos inusuales, una cuenta que accede a múltiples sistemas en pocos minutos o una transferencia de datos fuera del horario habitual pueden indicar que un intruso ya se encuentra dentro de la red. Las herramientas de threat hunting permiten correlacionar estos indicios y reconstruir la cadena completa de actividad.

La detección en tiempo real se apoya en varias técnicas de análisis que amplían la capacidad de investigación:

- Análisis de comportamiento para identificar desviaciones respecto al funcionamiento habitual de los sistemas.

- Correlación de eventos procedentes de endpoints, redes e identidades.

- Análisis de secuencias de ataque basadas en tácticas documentadas por marcos como MITRE ATT&CK.

- Investigación de actividad sospechosa dentro de grandes volúmenes de telemetría.

- Reconstrucción cronológica de incidentes para entender cómo evoluciona un ataque.

Gracias a estas capacidades, los equipos de seguridad detectan amenazas avanzadas antes de que el atacante complete sus objetivos. Este modelo de defensa reduce el tiempo de permanencia del intruso dentro de la red y facilita la respuesta temprana ante incidentes complejos.

Comprender cómo funcionan estas técnicas y dominar las herramientas utilizadas en investigación de amenazas es esencial para los profesionales que trabajan en análisis de seguridad, inteligencia de amenazas y operaciones SOC. En el Máster en Ciberinteligencia, los estudiantes aprenden a aplicar metodologías de threat hunting, análisis de adversarios y técnicas avanzadas de investigación digital para detectar y comprender las amenazas que operan hoy en el ciberespacio.